Joker-Android-Apps aus dem Google Play Store entfernt

Joker wurde erstmals im Jahr 2019 entdeckt und wir haben viele Varianten dieser Spyware gesehen, die Menschen heimlich Premium-Dienste abonniert und unter anderem Textnachrichten, Kontaktlisten und Geräteinformationen stiehlt. Es findet immer wieder seinen Weg in den Play Store, indem es seine Trace-Signaturen regelmäßig ändert. In den letzten zwei Monaten wurden die folgenden Joker-Apps im offiziellen App Store von Google gefunden.

- Einfacher Notenscanner

- Universell einsetzbarer PDF-Scanner

- Privater Bote

- Premium-SMS

- Intelligente Nachrichten

- Text-Emoji-SMS

- Blutdruckprüfer

- Lustige Tastatur

- Erinnerung Stille Kamera

- Benutzerdefinierte thematische Tastatur

- Lichtbotschaften

- Themen-Foto-Tastatur

- SMS senden

- Themen-Chat-Messenger

- Sofortnachrichtendienst

- Coole Tastatur

- Schriftarten Emoji-Tastatur

- Mini-PDF-Scanner

- Intelligente SMS-Nachrichten

- Kreative Emoji-Tastatur

- Ausgefallene SMS

- Schriftarten Emoji-Tastatur

- Persönliche Nachricht

- Lustige Emoji-Nachricht

- Magischer Foto-Editor

- Professionelle Nachrichten

- Alle Fotoübersetzer

- Chat-SMS

- Lächeln-Emoji

- Wow Übersetzer

- Alle Sprachen übersetzen

- Coole Nachrichten

- Blutdruck Tagebuch

- Chat-Text-SMS

- Hallo SMS

- Emoji-Design-Tastatur

- iMessager

- Text-SMS

- Kamera-Übersetzer

- Kommen Sie Nachrichten

- Malerei Foto-Editor

- Rich-Theme-Nachricht

- Quick-Talk-Nachricht

- Erweiterte SMS

- Professioneller Messenger

- Klassischer Spiele-Messenger

- Style-Nachricht

- Private Spielnachrichten

- Zeitstempel-Kamera

- Soziale Botschaft

Der Angriffsmodus besteht darin, dass viele Apps zusammen veröffentlicht werden und in ihnen eine bösartige Nutzlast verbergen. Die Joker-Malware versteckt sich oft in Messaging-Apps, für die Sie eskalierte Zugriffsberechtigungen erteilen müssen. Es nutzt dann diese Erlaubnis, um seine Motive zu erreichen. In der Enjoy SMS-App ist die Nutzlast beispielsweise in einem verschleierten Pfad versteckt.

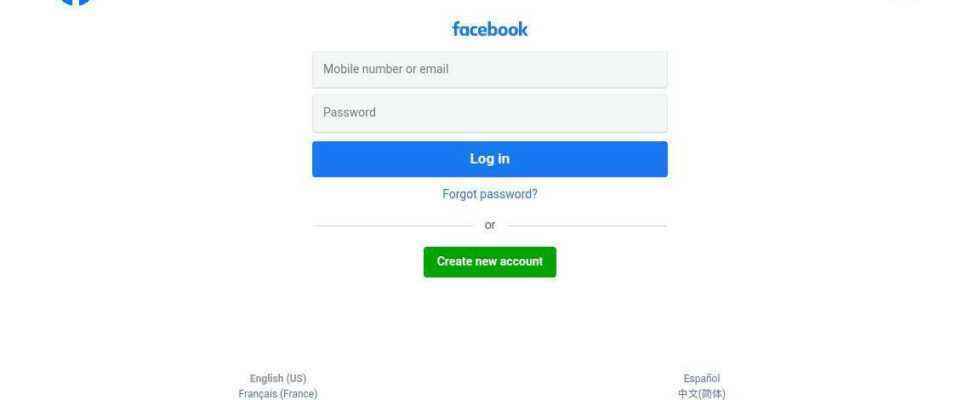

Facestealer-Malware

Facestealer-Malware wird verwendet, um Facebook-Anmeldeinformationen mit gefälschten Anmeldebildschirmen zu stehlen. Eine der Apps, auf die ThreatLabz stieß, war cam.vanilla.snapp, die mehr als 5.000 Mal heruntergeladen wurde.

Apps wie cam.vanilla.snapp versuchen, Ihre Facebook-Anmeldeinformationen mithilfe einer gefälschten Anmeldeseite zu stehlen

Coper-Trojaner

Dieser Banking-Trojaner nutzt eine mehrstufige Infektionskette, um Android-Smartphones zu kompromittieren und schädliche Aktivitäten auszuführen. Es zielt auf Banking-Apps in Europa, Australien und Südamerika ab. Sie sind als legitime Apps getarnt und sobald ein Benutzer sie aus dem Play Store von Google herunterlädt, setzen sie die Malware-Infektion frei, die in der Lage ist, SMS-Nachrichten abzufangen und zu senden, Keylogging, Bildschirme zu sperren und zu entsperren, Deinstallationen zu verhindern und es Angreifern zu ermöglichen, die Kontrolle über infizierte Telefone zu übernehmen. Dies führt letztendlich dazu, dass die Täter Zugang zu den Informationen erhalten, die sie benötigen, um Opfer ihres Geldes zu berauben.

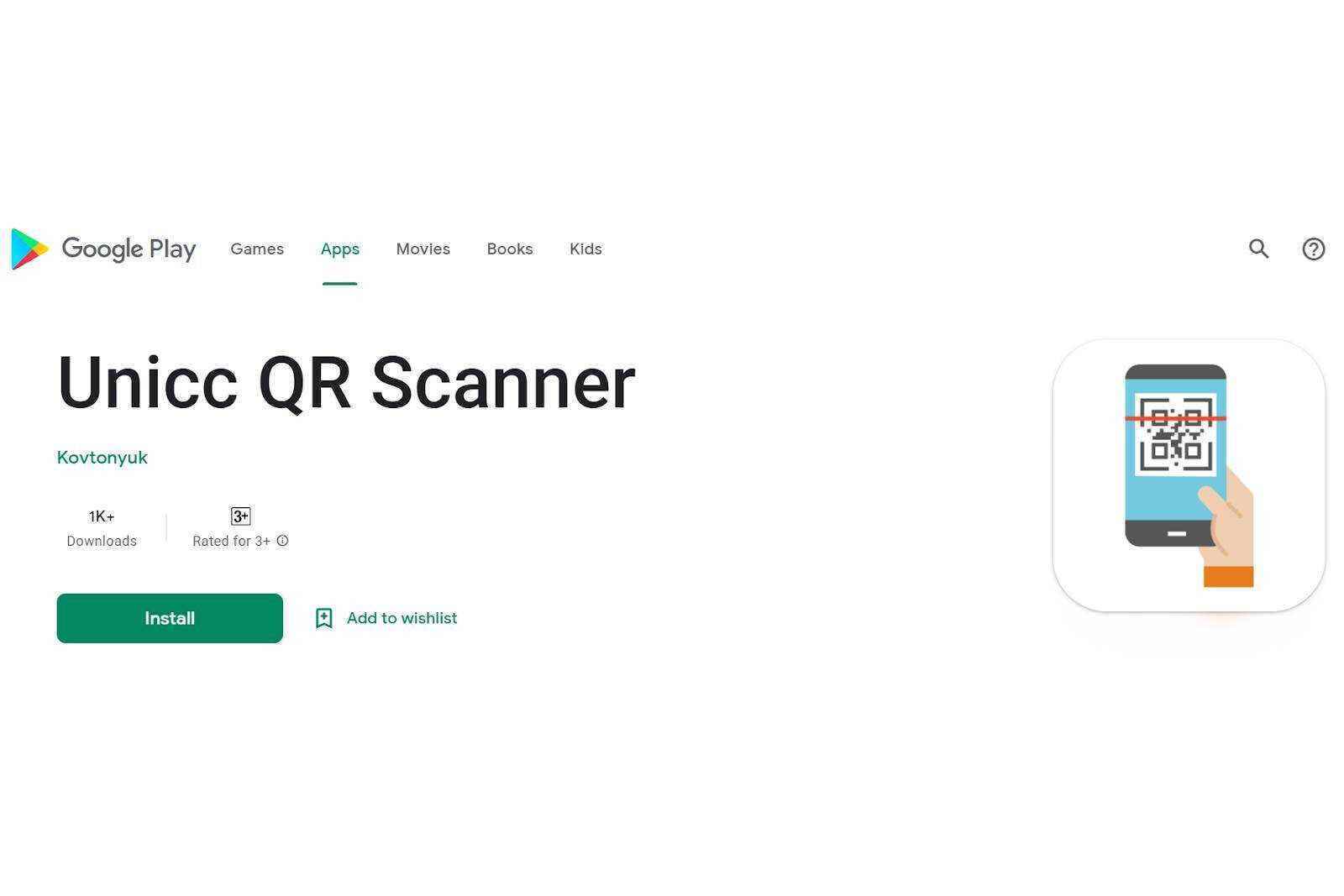

Beispielsweise fordert eine App namens Unicc QR Scanner Benutzer auf, die App zu aktualisieren, sobald sie installiert ist. Danach wird eine Hintertür oder Malware auf dem Gerät installiert, um dem Angreifer zu helfen, die volle Kontrolle über das Telefon zu erlangen.

Unicc QR Scanner mit Coper-Malware im Play Store