US Air Force/Master Sgt. Renae Pittmann

- Das Verteidigungsministerium verlässt sich auf Tausende von Unternehmen, um modernste Fähigkeiten für US-Truppen zu schaffen.

- Diese Unternehmen sind im Cyberspace wachsenden Bedrohungen ausgesetzt, und das Pentagon arbeitet daran, die Gegner hinter ihnen zu frustrieren, zu stören und zu besiegen.

- John Sherman ist der Chief Information Officer des Verteidigungsministeriums.

Das Verteidigungsministerium verlässt sich auf die unternehmerischen Unternehmen und innovativen, fleißigen Mitarbeiter der Defense Industrial Base (DIB), um modernste Fähigkeiten für unsere Kriegskämpfer zu schaffen.

Durch die Beschaffung aus privaten Quellen nutzt die Abteilung die besten Technologien und Innovationen des kommerziellen Sektors, um unseren Servicemitgliedern die Schlachtfeldvorteile zu bieten, die sie benötigen, um entscheidend zu gewinnen, wann immer sie zum Kampf aufgefordert werden.

DIB-Cybersicherheit ist – und wird – eine wachsende Priorität für das US-Verteidigungsministerium bleiben. Mehr als 220.000 Unternehmen leisten einen wertvollen Beitrag zur Truppenentwicklung der Abteilung, und die DIB sieht sich nun zunehmend ausgeklügelten und gut ausgestatteten Cyber-Angriffen gegenüber, die gestoppt werden müssen.

Diese Cyberangriffe, die oft von amerikanischen Gegnern unterstützt werden, bedrohen die USA und die regelbasierte Ordnung, auf die sich die Weltwirtschaft stützt. Märkte können in einem Umfeld, in dem gegnerische Länder ihre nationale Macht nutzen, um geistiges Eigentum zu stehlen, kommerzielle Aktivitäten zu sabotieren und Lieferketten zu bedrohen, nicht effektiv funktionieren.

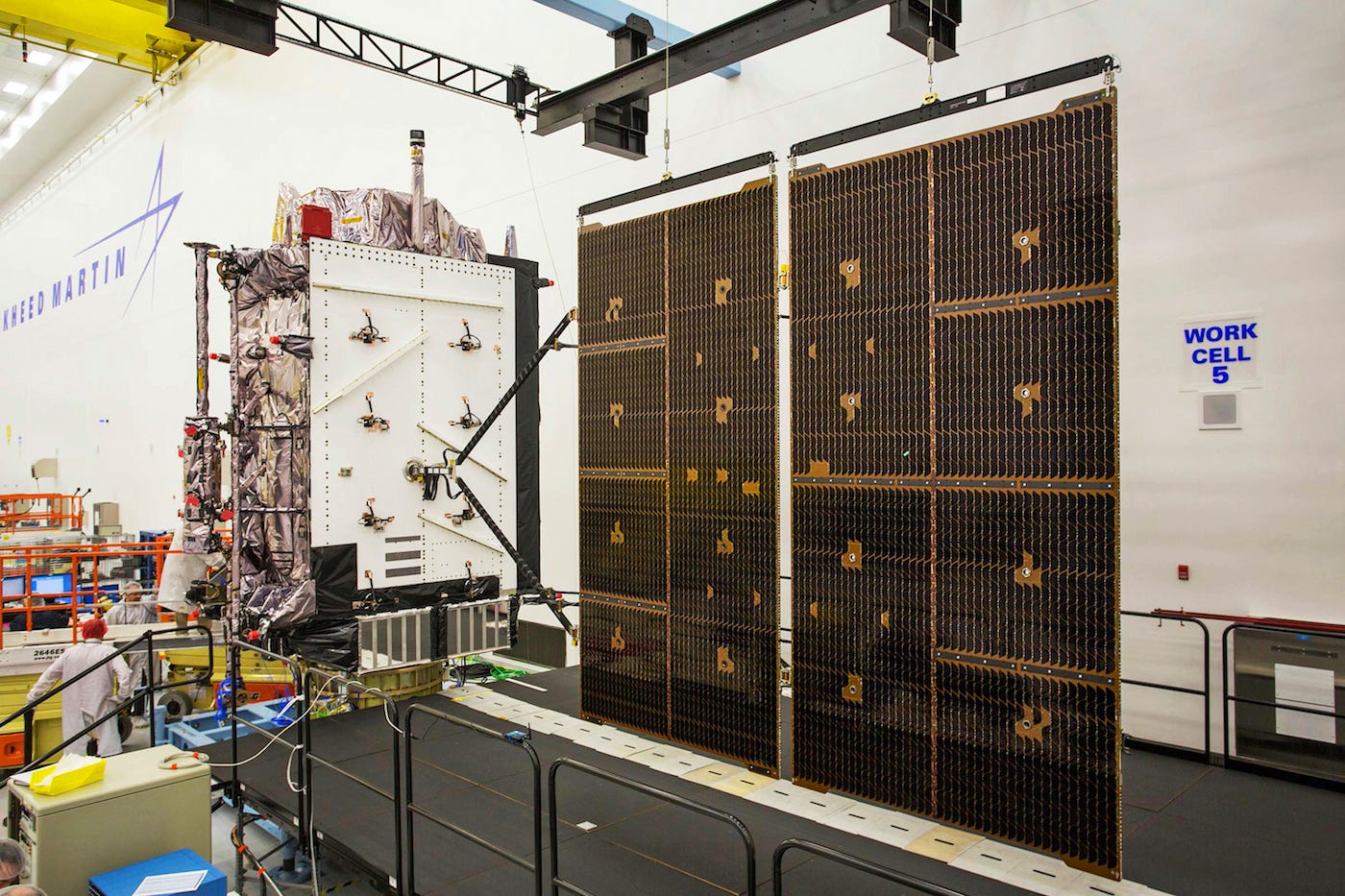

Pat Corkery/Lockheed Martin über AP

Jüngste Beispiele für böswillige Cyberaktivitäten, wie der Ransomware-Angriff auf die Colonial-Pipeline und die Spionagekampagne von Solarwinds, zeigen, dass unsere Gegner die Art und Weise, wie sie den Cyberspace ausnutzen, um vertrauliche Informationen zu stehlen und Systeme zu stören, ständig weiterentwickeln.

Diese Gegner manövrieren, um dort einzudringen, wo sie können, insbesondere dort, wo sie Schwachstellen in der Cybersicherheit der Lieferkette sehen.

Die Größe und Komplexität des Ökosystems der Rüstungsbeschaffung bietet Angreifern zahlreiche Möglichkeiten, auf sensible Systeme und Informationen zuzugreifen. Täglich werden neue Einstiegspunkte geschaffen, da Unternehmen Technologien auf neue und innovative Weise in allen Lieferketten einsetzen.

Der Ansatz des Verteidigungsministeriums für Cybersicherheit auf industrieller Verteidigungsbasis

US-Armee/Thomas Robbins

Während jede Komponente der Abteilung zu unserer Cybersicherheit beiträgt, ist der DoD Chief Information Officer für unsere Cybersicherheitsstrategien, Pläne, Programme und Governance-Prozesse verantwortlich, einschließlich der DIB-Cybersicherheitsstrategie der Abteilung.

Das Verteidigungsministerium organisiert die DIB-Cybersicherheit um vier Bemühungen herum, um die Bemühungen von Gegnern, den Cyberspace zu infiltrieren, zu vereiteln, zu stören und zu vereiteln. Dazu gehören:

Schadensbericht – Der Zentrum für Cyberkriminalität des DoD (DC3) ist die Clearingstelle für die gesetzlich vorgeschriebenen Mandatory Incident Reports (MIR). Jedes Unternehmen, das den Diebstahl von geistigem Eigentum oder die Nutzung anvertrauter, kontrollierter, nicht geheimer Informationen vermutet, ist verpflichtet, dies zu melden. Im Gegenzug bietet DoD Unternehmen, die verletzt wurden, Unterstützung bei der Reaktion und Schadensbegrenzung, nutzt die gesammelten Angriffsinformationen, um andere DIB-Unternehmen zu unterstützen, und führt programmatische Bewertungen durch, um den durch den potenziellen Verlust geistigen Eigentums verursachten Schaden zu ermitteln.

Bedrohungsinformationen und Informationsaustausch — Die Abteilung verpflichtet sich, Informationen mit Privatunternehmen zu teilen, die einige unserer sensibelsten Informationen besitzen. Mit seiner fortschrittlichen Kryptologie, Signalintelligenz und Cybersicherheit dient DoD als unschätzbarer Partner für den Privatsektor. Eine freiwillige öffentlich-private Cybersicherheitspartnerschaft zwischen DoD und DIB ermöglicht uns den Austausch von Informationen und Erkenntnissen durch besondere Veranstaltungen, Intel-Sharing-Plattformen und regelmäßige Kommunikation. Die Abteilung verfügt über zwei Zentren, die sich dafür einsetzen, diese Bemühungen zu verstärken.

- Erstens die der National Security Agency Cyber-Collaboration-Center teilt erkenntnisgestützte Indikatoren und Informationen zu Cyber-Bedrohungen, damit DIB-Partner feindliche Angriffe effektiver bekämpfen können, bevor sie auftreten.

- Zweitens bietet das DC3 digitale und multimediale Forensik, spezialisierte Cyber-Schulungen, Entwicklung technischer Lösungen und Cyber-Analysen für wichtige Missionsbereiche. Eine wichtige Funktion von DC3 besteht darin, Unternehmen im DIB CS-Programm nicht zuordenbare Berichte über Bedrohungsinformationen bereitzustellen. Die Collaborative Information Sharing Environment (DCISE) der Defense Industrial Base von DC3 dient als operative Drehscheibe für das Cybersicherheitsprogramm des DIB. Beliebig Freigegebener Verteidigungsunternehmer Wenn Sie daran interessiert sind, regelmäßig Informationen über Bedrohungen und technische Unterstützung zu erhalten, wenden Sie sich bitte an die DIB-Portal zum Melden von Cyber-Vorfällen und zum Informationsaustausch über Cyber-Bedrohungen.

Technische Unterstützung und Zusammenarbeit im Bereich Cybersicherheit — Um Unternehmen bei der Verbesserung ihrer Cybersicherheit zu unterstützen, hat die Abteilung eine Vielzahl von Cybersicherheitsdiensten entwickelt. Zum Beispiel die DC3 DIB Collaborative Information Sharing Environment (DCISE)-Portal ermöglicht den Zugriff (mit Registrierung) auf Tools wie Krystal Ball, das DIB-Unternehmen eine automatisierte „Outside-in“-Bewertung ihrer Cybersicherheitsschwachstellen bietet.

Die Website enthält auch nützliche Umfragefunktionen zur Selbsteinschätzung, um DIB-Unternehmen dabei zu helfen, Bereiche zu verstehen, in denen sie ihre Cybersicherheitshaltung verbessern können.

Die NSA Cyber-Collaboration-Center nutzt die Kraft kooperativer Industriepartnerschaften, um ausländische Cyber-Bedrohungen zu verhindern und auszurotten. Die NSA bietet verschiedene Funktionen zur Verbesserung der DIB-Cybersicherheit, z Schützender Domänenname Systemeverbesserte E-Mail-Sicherheit und kontinuierliches Scannen auf externe Schwachstellen.

Diese und andere Dienste verbessern bereits die Cybersicherheitsbereitschaft, Ausfallsicherheit und Compliance in den Lieferketten des US-Verteidigungsministeriums. Wir planen, den Kundenstamm für diese Angebote weiter auszubauen und weitere neue innovative Cybersicherheitslösungen zu entwickeln, die es Unternehmen erleichtern, die richtigen Praktiken anzuwenden.

Cybersicherheitsanforderungen und Bewertungsmechanismen des DIB — Das DoD hat die Verantwortung, Informationen zu schützen, die für die nationale Sicherheit wichtig sind und die wir dem Privatsektor anvertraut haben.

Wir verfolgen einen „Vertrauen, aber überprüfen“-Ansatz, der anerkennt, dass viele kleine Unternehmen ihre Cybersicherheitskapazitäten noch ausbauen.

In der Erkenntnis, dass der anfängliche Ansatz für die Cybersecurity Maturity Model Certification (CMMC) unnötige Kosten für die Industrie verursachte, überarbeitete DoD das Programm (CMMC 2.0), um Anforderungen und Prozesse zu rationalisieren und gleichzeitig die Basis der Verteidigungsindustrie vor immer häufigeren und komplexeren Cyberangriffen zu schützen. Mit seinen optimierten Anforderungen reduziert CMMC 2.0 Bürokratie für kleine und mittelständische Unternehmen, priorisiert den Schutz von DoD-Informationen, die für die nationale Sicherheit erforderlich sind, und stärkt die Zusammenarbeit zwischen dem DoD und der Industrie beim Umgang mit sich entwickelnden Cyber-Bedrohungen.

Fazit

REUTERS/Lockheed Martin/Randy A. Kritik

Die Cybersicherheit der Verteidigungsindustrie ist und bleibt eine wachsende Priorität für das US-Verteidigungsministerium.

Mit verstärkter Berichterstattung, verbessertem Informationsaustausch, technischer Unterstützung und unseren überarbeiteten Bewertungsmechanismen setzen wir uns dafür ein, dass Unternehmen die sensiblen Informationen des Landes schützen können, wenn sie sich in ihren Netzwerken befinden.

Durch diese und andere Bemühungen versucht das DoD, die nationale Sicherheit durch eine engere Zusammenarbeit mit dem DIB zu stärken.

Hon. John Sherman ist der Chief Information Officer des Verteidigungsministeriums.