Vier Sicherheitslücken könnten Hackern einfachen Zugriff auf betroffene Telefone ermöglichen

Die Fehler wurden zwischen Ende 2022 und Anfang 2023 entdeckt und vier von ihnen ermöglichten die Ausführung von Internet-zu-Basisband-Remotecode. Ein Angreifer würde nur die Telefonnummer einer Person benötigen, um diese Schwachstelle auszunutzen und das Telefon des Opfers unbemerkt und aus der Ferne zu kompromittieren.

Von Project Zero durchgeführte Tests bestätigen, dass diese vier Sicherheitslücken es einem Angreifer ermöglichen, ein Telefon auf Basisbandebene ohne Benutzerinteraktion aus der Ferne zu kompromittieren, und dass der Angreifer lediglich die Telefonnummer des Opfers kennen muss. Mit begrenzter zusätzlicher Forschung und Entwicklung glauben wir, dass erfahrene Angreifer in der Lage sein würden, schnell einen operativen Exploit zu erstellen, um betroffene Geräte unbemerkt und aus der Ferne zu kompromittieren.” – Tim Willis, Project Zero

Betroffene Smartphones und Uhren

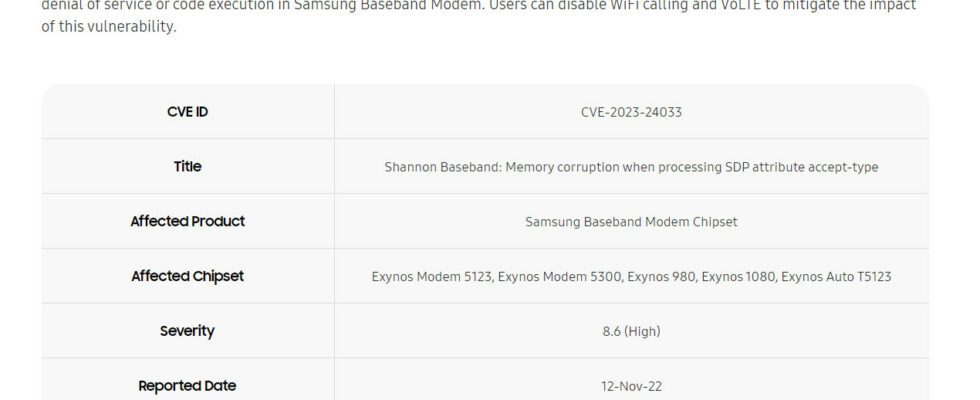

Samsung ist sich des Exynos-Bugs bewusst

- Samsung Galaxy S22 (nur die Exynos-betriebenen Varianten, die in Großbritannien und Europa verkauft werden), A71, A53, A33, Serien A21s, A13, A12, A04, M33, M13 und M12

- Samsung Galaxy Watch 5 und 4 ansehen

- Vivo S16-, S15-, S6-, X70-, X60- und X30-Serie

- Google Pixel 7 Duo, Pixel 6-Reihe und Pixel 6a

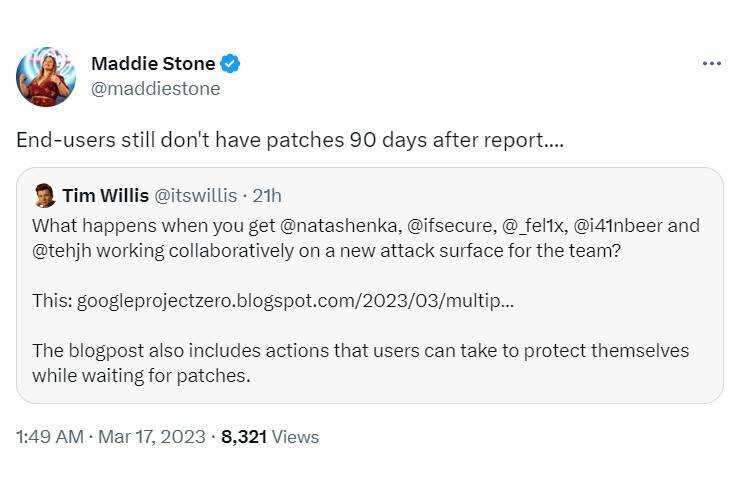

Laut Project Zero-Forscher wurde Samsung vor langer Zeit auf das Problem aufmerksam gemacht

Project Zero rät, dass Benutzer, die ihre Geräte vor Schwachstellen bei der Ausführung von Baseband-Remotecodes schützen möchten, Wi-Fi-Anrufe und Voice-over-LTE (VoLTE) deaktivieren sollten, bis ein Fix bereitgestellt wird.

Da die vier kritischen Fehler leicht auszunutzen sind, hat Project Zero beschlossen, eine Ausnahme von seiner Offenlegungsrichtlinie zu machen und keine zusätzlichen Details preiszugeben, die die Arbeit eines Hackers erleichtern könnten.