Es erschien erstmals im Juni letzten Jahres und wird nun von seinen Schöpfern offen in Hackerforen beworben, um seine Reichweite zu erhöhen. Die Hauptziele von Nexus sind 450 Banking- und Kryptowährungs-Apps.

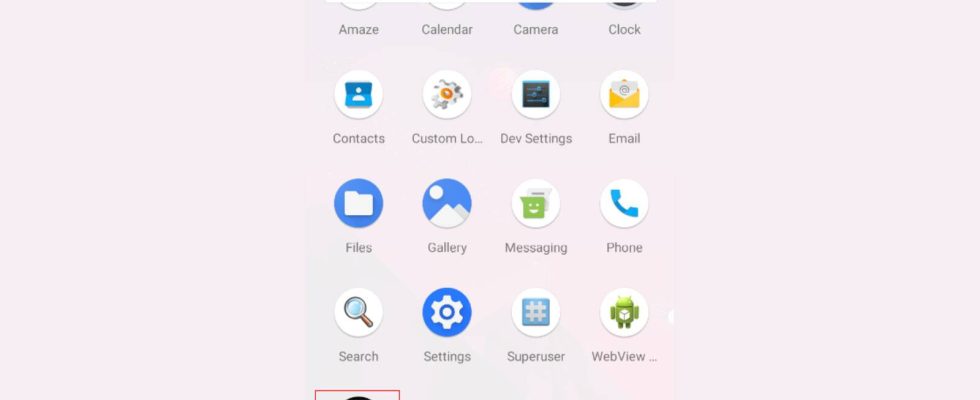

Nexus fordert 50 Berechtigungen an und missbraucht mindestens 14 davon

Es ist in der Lage, Overlay-Angriffe durchzuführen, dh eine legitime Schnittstelle zu replizieren, um Sie zur Eingabe Ihrer Anmeldeinformationen zu verleiten, und verwendet Keylogging, um Ihre Tastenanschläge aufzuzeichnen. Es kann sogar SMS-Nachrichten stehlen, um Zugriff auf Zwei-Faktor-Authentifizierungscodes zu erhalten, und kann Accessibility Services missbrauchen, um Informationen aus Krypto-Wallets, von Google Authenticator generierte 2-Schritt-Verifizierungscodes und Website-Cookies zu stehlen. Der Trojaner kann auch von Ihnen empfangene Nachrichten löschen.

Nexus soll sich im Beta-Stadium befinden, wird aber bereits von vielen Bedrohungsakteuren für schändliche Aktivitäten eingesetzt. Cyberkriminelle, die nicht wissen, wie sie ihre eigene Malware erstellen, können diese für 3.000 US-Dollar pro Monat mieten.

Es sieht so aus, als ob der Entwickler aus einem GUS-Land (Gemeinschaft Unabhängiger Staaten) stammt und die Verwendung des Trojaners in Aserbaidschan, Armenien, Weißrussland, Kasachstan, Kirgisistan, Moldawien, der Russischen Föderation, Tadschikistan, Usbekistan, der Ukraine und Indonesien verboten hat.

Um sich vor Infektionen zu schützen, versuchen Sie, Apps nur von Google Play herunterzuladen und Google Play Protect zu aktivieren. Verwenden Sie starke Passwörter und aktivieren Sie nach Möglichkeit biometrische Sicherheitsfunktionen und seien Sie sehr vorsichtig, wenn Sie Berechtigungen erteilen.